Les réseaux privés virtuels (VPN) existent depuis des décennies. Ils assurent la sécurité de l’accès à distance aux ressources de l’entreprise. La technologie est mature, courante et fiable.

Cependant, il y a un nouvel enfant sur le bloc : les Identity Aware Proxies (IAP). Ils font partie du modèle de sécurité Zero Trust. Les IAP tentent de remplacer l’utilisation des VPN.

Réseaux privés virtuels (VPN)

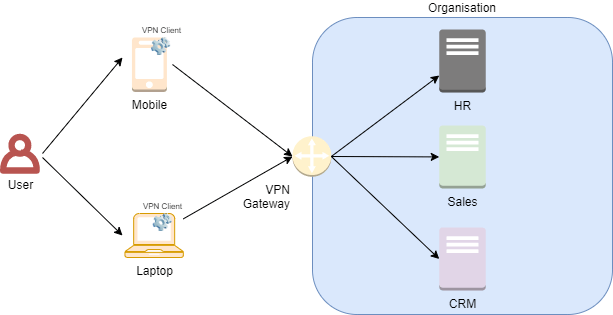

Les VPN fournissent un accès sécurisé aux ressources. Ils constituent un moyen sûr pour les utilisateurs de se connecter aux réseaux de l’entreprise sur Internet à partir d’emplacements distants. Une fois qu’un utilisateur est connecté à un VPN, il peut accéder aux services, applications et ressources qui résident dans le réseau.

Les VPN fonctionnent en installant un logiciel client sur un appareil tel qu’un ordinateur portable ou un téléphone mobile. Ce logiciel se connecte à une passerelle VPN qui est un serveur qui se trouve sur le périmètre du réseau de l’entreprise. Il reçoit les connexions, les autorise et leur permet d’accéder au réseau.

Il semble qu’il n’y ait rien de mal avec les VPN

Les VPN sont les piliers de la fourniture d’un accès sécurisé aux ressources d’une entreprise. Ils sont binaires. Une fois que vous vous êtes authentifié avec le VPN, vous vous trouvez à l’intérieur du périmètre. Cela permet à un utilisateur connecté à un VPN d’accéder à toutes les ressources de l’entreprise.

Le modèle traditionnel est basé sur le fait que si vous vous trouvez à l’intérieur du périmètre de l’entreprise, alors on peut vous faire confiance. Il traite les utilisateurs de la même manière, qu’ils travaillent depuis le siège social de l’entreprise ou qu’ils soient connectés depuis un café dans un pays à l’autre bout du monde.

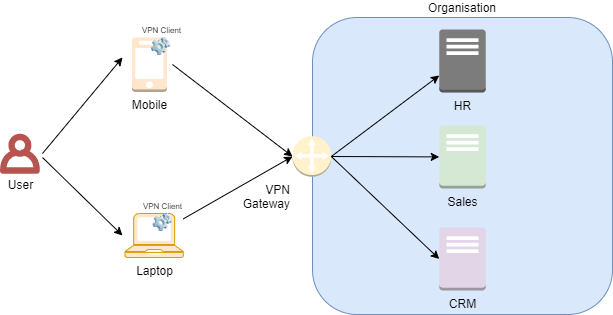

S’il y a un attaquant qui parvient à accéder au VPN ou au réseau, il pourrait potentiellement accéder à n’importe quelle ressource.

Cette préoccupation s’applique toujours lorsque les réseaux sont segmentés, par exemple en couches Web, d’application et de base de données. Une fois que vous êtes à l’intérieur du périmètre, vous êtes digne de confiance et avez un accès complet aux ressources au sein de cette couche particulière. Puis, vous pouvez acquérir des connaissances sur d’autres couches ou segments de réseau.

En plus de l’accès sécurisé, il y a aussi le frais de maintenance des VPN. Les passerelles VPN, ainsi que le logiciel client, doivent être exploités et mis à jour. Travailler avec la sécurité des points d’accès est toujours difficile pour les équipes opérationnelles.

Les utilisateurs n’aiment pas devoir se connecter plusieurs fois pour accéder au service qui les intéresse. Avec les VPN, l’utilisateur doit en général se connecter à son appareil, puis au VPN et au service avec lequel il travaille. Les entreprises n’intègrent généralement pas leur solution VPN à leurs solutions d’authentification unique (SSO).

A lire aussi: Les ventes de VPN augmentent à Hong Kong

Le modèle de sécurité Zero Trust

Le modèle de sécurité Zero Trust a été créé en 2010 par John Kindervag.

En principe, cela consiste à ne jamais faire confiance et à toujours vérifier.

Même si un utilisateur se trouve à l’intérieur du siège social de l’entreprise et connecté au réseau, il n’y a pas de confiance implicite. Chaque ressource a son propre micro-périmètre.

Pour accéder à chaque ressource, l’utilisateur doit s’authentifier auprès de cette ressource. Ensuite, la superficie de chaque ressource est réduite. Cela ne signifie pas que l’utilisateur doit se connecter pour chaque service. En effet, l’accès au service peut être géré à l’aide des technologies SSO.

Le principe du moindre privilège fonctionne généralement au niveau de la ressource. La combinaison des deux améliore la posture de sécurité de toute entreprise.!

Le contrôle d’accès et l’autorisation sont à grain fin. Le contexte de l’utilisateur est évalué. Certains des attributs qui peuvent être vérifiés pour fournir un accès sont :

- Authentification – les utilisateurs sont-ils vraiment ce qu’ils prétendent être ?

- Autorisation – si les utilisateurs doivent avoir accès à un service, à quoi doivent-ils accéder exactement au sein du service ?

- Emplacement – où sont-ils ? Sont-ils dans un endroit qui a été approuvé ?

- MFA – l’authentification multifacteur est-elle appliquée ?

- Heure – accèdent-ils aux services au moment où ils sont autorisés ?

- Session – pendant combien de temps l’utilisateur doit-il pouvoir accéder aux ressources ?

L’appareil utilisé pour se connecter aux services est également évalué en tenant compte d’une politique spécifique à l’appareil :

- Approuvé – le type d’appareil figure-t-il sur la liste approuvée de l’entreprise ?

- Anti-virus – l’appareil a-t-il un antivirus installé et est-il mis à jour ?

- Crypté – le stockage de l’appareil est-il crypté pour protéger les données au repos ?

Identity Aware Proxy (IAP)

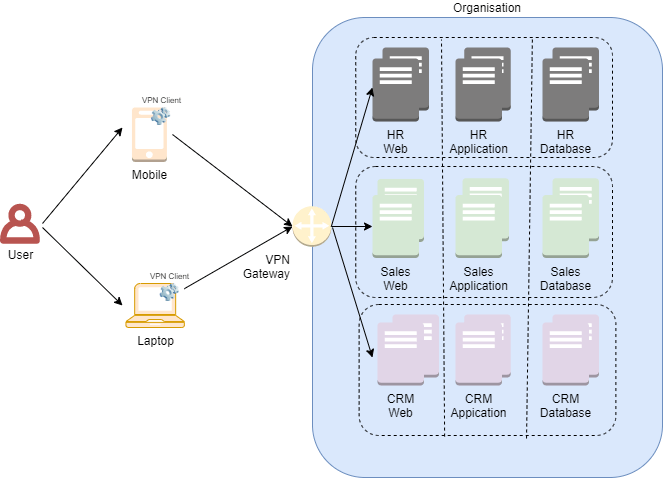

Les IAP sont un composant du modèle de sécurité Zero Trust. Ils fonctionnent pour aider à mettre en œuvre le modèle.

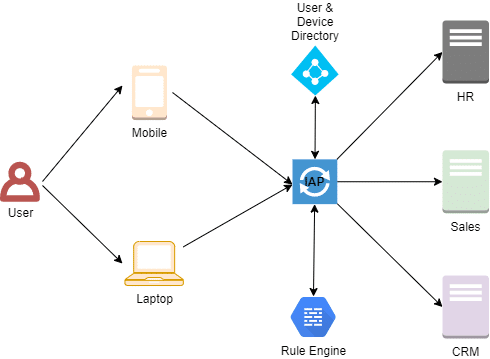

Les IAP acceptent les requêtes entrantes et travaillent avec le répertoire de l’entreprise incluant les utilisateurs et les appareils, les stratégies d’accès, le moteur de règles et les services. Ils fournissent ensuite un accès contextuel uniquement aux ressources auxquelles ils sont autorisés à accéder.

Le moteur de règles peut appliquer et surveiller les politiques en temps réel, en apportant des modifications pour accéder immédiatement.

L’utilisateur n’a effectivement accès qu’à l’IAP et à rien d’autre. Tous les services seront derrière le proxy. La gestion est centralisée. Il n’y a aucun périphérique de point d’accès à gérer.

Un avantage de ce modèle est que les entreprises n’ont pas à se préoccuper des appareils des utilisateurs lorsque des utilisateurs internes et externes se connectent à leur réseau. Il n’est pas nécessaire que l’appareil soit fourni par l’entreprise. La sécurité de l’appareil est évaluée à l’aide de l’IAP. Il facilite l’utilisation de la solution « Apportez votre propre appareil » (« bring your own device », BYOD).

Quelqu’un utilise-t-il des IAP ?

Il existe un certain nombre de grandes organisations proposant des IAP en tant que produit et d’autres l’ont mis en œuvre avec Zero Trust comme Airbnb et Coca Cola. L’exemple le plus public est la mise en œuvre de Google, dénommée BeyondCorp. Google l’a appliquée à l’échelle de toute son entreprise.

Comment puis-je introduire les IAP dans mon entreprise ?

Commencer petit est le meilleur plan. Il convient de sélectionner un service individuel autonome. L’IAP serait exécuté aux côtés du VPN pour les autres ressources.

Une fois que l’IAP est déployé devant ce service, il doit être surveillé pour s’assurer qu’il atteint les objectifs attendus. Après avoir résolu tous les problèmes, des services supplémentaires peuvent être supprimés du VPN et placés derrière l’IAP.

Les VPN sont fiables et ils fonctionnent avec des modèles de sécurité traditionnels d’entreprises ayant des périmètres uniques. Les attaquants peuvent en profiter et une fois à l’intérieur d’un périmètre, ils peuvent travailler sur l’exploitation des ressources internes de l’entreprise.

Le modèle de sécurité Zero Trust fonctionne sur chaque service ayant un micro-périmètre et aucune confiance n’est impliquée. Il est implémenté à l’aide de proxys sensibles à l’identité qui fournissent un accès contextuel aux services et aux ressources.

Il y a moins de maintenance pour l’utilisateur final pour l’entreprise, et il offre une flexibilité en temps réel. Etant donné que de nombreuses entreprises réalisent les avantages des IAP, cela signifie probablement que les VPN ont pris fin.